什么是Wi-Fi?

如今,Wi-Fi网络为我们带来了极大的便利。无论是笔记本、带无线网卡的台式电脑、游戏机、智能手机、平板电脑还是数字播放器,甚至新型打印机和数码相机等各种设备,都能加入Wi-Fi网络。那么,Wi-Fi到底是什么呢?

1997年,Wi-Fi的第一个技术标准正式推出,它规定了3种通信方式。第一种是通过接入点(AP,Access Point,比如无线路由器等)连入Wi-Fi网络,我们在家里和办公室里无线上网,一般就是这种方式。第二种是通过基站(BS,Base Station)接入,常见于电信运营商提供的Wi-Fi网络服务。第三种不需要AP、BS之类的中心,而是让各设备“自由直接连接”(Ad Hoc),主要用于应急、抢险救灾和分散组网的野战通信。

IEEE 802.11系列标准

谈到Wi-Fi的技术细节,我们就绕不过“IEEE 802.11”这个拗口的词。

所谓IEEE,就是美国电气和电子工程师协会。它下设了若干个委员会,其中的IEEE 802委员会,专门负责制定局域网及城域网的技术标准。在这个委员会下面,陆续又成立了20多个分委员会,所制定的标准都统一按“IEEE 802.X”的格式命名,其中涉及到Wi-Fi的,就是IEEE 802.11系列标准。

1997年,IEEE 801.11标准诞生。它允许无线设备之间以2M位/秒(2Mbit/s)的最大速率传输数据。以这个速度拷贝1部大小为500M的电影,最快也需要半个多小时。不只是慢,它的安全性也很差。所以在2年后,改进版的IEEE 802.11a(本文简称为a,下同)和b问世了。再之后,c、d……陆续出笼,一直发展到了z。

其中,最常见的是a、b、g、n,如果某种产品同时支持这几种标准,就会被写作“IEEE 802.11 a/b/g/n”。由于a被逐步淘汰,近年来a/b/g/n已经渐渐过渡为b/g/n,其中b/g是主流,而速率最高的n因为推出最晚,还不是所有硬件都支持它。不过,如果你的设备支持b/g/n,也就能连上几乎所有的Wi-Fi网络了。

作为n的继任者,ac一出世就引发了业界的高度关注。顾名思义,ac是从十几年前的a衍生而来的,但大大增强了数据传输能力。今年1月,IEEE正式批准了ac的“同胞兄弟”ad。由于可以使用更高频的60GHz频段,ad的传输速度高达7G位/秒,前述的那部500M的电影,可以在0.6秒内传输完毕。但ad的工作距离也特别短,基本只能在同一个房间内使用。

Wi-Fi安全吗?

对Wi-Fi的依赖越深,我们也就越想知道:它安全吗?

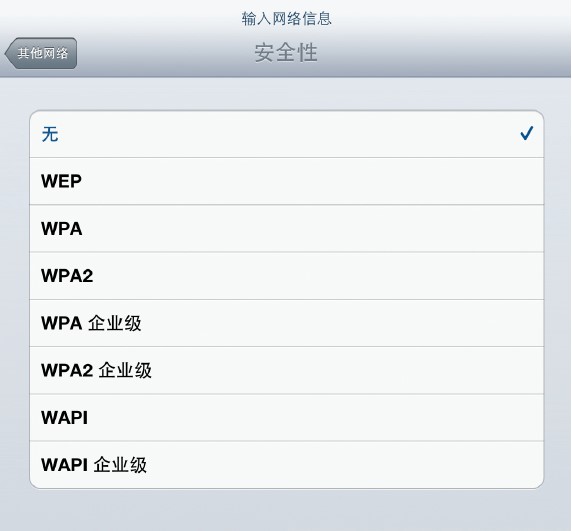

这个问题其实非常复杂。现在,干脆让我们来实战一把,看看Wi-Fi安全的罩门在哪里吧。在iPad上选择Wi-Fi的“其他网络”并输入网络信息时,系统会让我们确定“安全性”,并提供了以下选项,参见下页上图。

界面上,WEP、WPA、WPA2、WAPI这几个概念同时出现了,它们就是Wi-Fi网络安全性的最重要基石。

WEP(Wired Equivalent Privacy,有线等效保密)的本意,是让Wi-Fi网络能像有线网络那样安全。它引入了RC4(属于流密码),又引入了CRC(循环冗余校验),最高还可以使用256位加密。在外行眼中,一切都很美,直到2005年,美国联邦调查局的技术人员进行了公开演示,它们使用公众随处可以获得的工具软件,在3分钟内即破解了WEP。这件事一度被炒得很热闹,但其实早在之前几年,“WEP不安全”就已经是业界共识了。

Wi-Fi联盟等不及IEEE的新标准问世,就先提出了过渡性的WPA(Wi-Fi Protected Access,Wi-Fi保护访问)。为彻底封死黑客曾经用来攻击WEP的入口,WPA专门引入了TKIP(临时密钥完整性协议)。后来,完全符合IEEE 802.11i 要求的WPA2推出,它在WPA的基础上,又引入了CCMP(属于高强度加密算法AES的一种)。

在使用时,我们有时候还能看到“WPA-个人”(或WPA-PSK)和“WPA-企业”(或WPA-802.1x)的选项。从理论上讲,后者比前者更安全一些,但需要搭建专门的身份验证服务器,我们平常很少能用上。

至于WAPI,它是一个已经废止的标准,这里就不介绍了。

有了这些基础知识,我们就可以来看看Wi-Fi网络的安全性究竟如何了。简单来说,它是否安全,主要是看WPA/WPA2是否安全。

从技术上看,WPA/WPA2是相当安全的,常规的密码分析(即破译)手段根本奈何不了它,惟一有效的手段,只剩下了“暴力攻击”(brute force attack)。

这是一种野蛮而无奈的做法,它依托电脑的强大计算能力,穷举所有的可能字符组合并逐个试验,直到找到正确的口令为止。将所有可能的字符组合都计算一遍,称为“遍历”。几年前,以黑客们“标配”的电脑水准,每秒可以计算约100个候选的字符组合(记作100k/秒)。以这样的速度,破解5位、6位、8位、10位、12位的口令,遍历时间见本页下表。

WEP、WPA、WPA2和WAPI

我们可以高枕无忧了吗?

不行。因为现在的情况已经发生了明显的变化。首先,电脑的性能大大增强,计算速度明显提高;更重要的是,新型的攻击模式出现了。

在传统的暴力攻击中,电脑要按照目标网络的加密算法,对每个字符串逐个进行运算,绝大部分的时间就都浪费在这一步上了。因此,如果能预先算好,破解时直接拿结果和目标比对,破解速度就将出现令人震惊的飞跃。

这一招,叫做“空间-时间平衡”(space-time tradeoff),也叫“内存-时间平衡”(time-memory tradeoff)。

“空间-时间平衡”威力巨大,但也只在最理想的状态下才能发挥出来:黑客要对目标Wi-Fi网络有兴趣、要能连得上这个网络、要花非常久的时间提前准备好表……说到这里,我们已经可以松一口气了,至少我们家里和办公室的Wi-Fi网络,还不值得黑客下这么大的力气。

尽管如此,增强网络安全防范意识还是很有必要的。在框文中我们看到,口令是12位的“c78j33c6hnws”,在区区180秒内即被搞定,而这样的口令长度和复杂程度,其实已经超过了大多数人的设定。那么,我们自己在构建Wi-Fi网络时,怎样才能更安全一些呢?

首先,加密方式决不选那个已被淘汰的WEP,而使用WPA2;其次,尽量增加口令长度(至少10位),决不能偷懒只用数字或只用小写字母,最好还是数字、小写字母、大写字母混用,可能的话,还可以加上特殊字符。

随便弄个6位口令就可以让黑客干瞪眼的时代,已经一去不复返了,“没有绝对安全的无线网络”时代,已经悄悄降临。好在Wi-Fi网络的覆盖范围一般都不太大,“懂得破解高难度Wi-Fi网络的黑客就在你身边”的概率应该比较低,对我们来说,这也算是不幸中的万幸吧。

(本文发表于《科学世界》2013年第4期)

请 登录 发表评论